摘要:交换机与防火墙的连接是构建高效网络安全的关键环节。交换机提供网络连接的枢纽,而防火墙则起到保护网络安全的作用。二者协同工作,确保数据传输的安全性和稳定性。通过详细解析交换机与防火墙的连接方式,实时解答配置过程中的疑问,为构建安全、高效的网络环境提供重要支撑。

本文目录导读:

在现代信息技术快速发展的背景下,网络安全问题日益凸显,交换机与防火墙作为构建网络安全的重要组成部分,其连接方式和配置策略尤为重要,本文将详细介绍交换机与防火墙的连接方式、配置方法及其在网络建设中的作用,帮助读者更好地理解和应用这两个网络设备。

交换机概述

交换机是一种网络硬件设备,其主要功能是通过数据链路层进行信息交换,交换机可以连接多个设备,形成一个局域网内的通信,交换机通过监听网络中的通信,识别并处理数据包,实现数据的快速交换和传输,交换机的主要特点包括快速的数据交换、灵活的网络连接和高效的资源利用。

防火墙概述

防火墙是网络安全的第一道防线,其主要作用是监控和控制网络之间的访问,防火墙可以过滤掉不安全的网络请求和攻击,保护内部网络免受外部威胁,防火墙可以设置在网关、路由器或独立设备上,根据预设的安全策略进行数据传输和访问控制,防火墙的主要特点包括安全性高、可配置性强和易于管理。

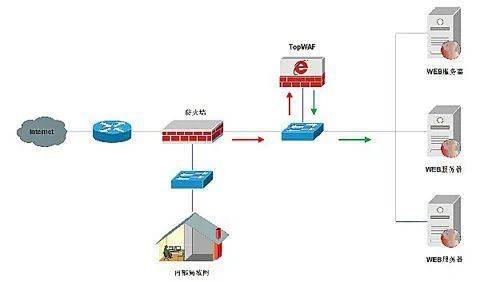

交换机与防火墙的连接

交换机与防火墙的连接是构建网络安全的重要环节,以下是交换机与防火墙连接的主要方式:

1、直连方式:交换机的一个端口直接连接到防火墙的接口,这种方式适用于简单的网络环境,可以实现基本的网络安全控制。

2、串联方式:将交换机置于防火墙的内外网之间,实现内网和外网的隔离,这种方式可以提高网络的安全性,但需要合理设置防火墙的安全策略。

3、集群连接方式:使用多台交换机和防火墙组成网络集群,实现网络的负载均衡和安全控制,这种方式适用于大型网络,可以提高网络的可用性和稳定性。

交换机与防火墙的配置策略

在连接交换机与防火墙时,需要合理设置配置策略,以确保网络的安全和稳定,以下是一些配置策略的建议:

1、设置访问控制策略:根据网络的安全需求,设置防火墙的访问控制策略,包括允许和拒绝特定的网络请求和访问。

2、启用安全特性:启用防火墙的入侵检测与防御、病毒防护等安全特性,提高网络的安全性。

3、监控与日志分析:定期监控网络流量和日志,分析网络的安全状况,及时发现并处理安全隐患。

4、划分VLAN:通过交换机划分虚拟局域网(VLAN),隔离广播域,提高网络的稳定性和安全性。

5、优化网络性能:根据网络的实际情况,优化交换机与防火墙的连接配置,提高网络的传输效率和响应速度。

交换机与防火墙在网络安全中的作用

交换机与防火墙在网络安全中发挥着重要作用,以下是它们的主要作用:

1、保护内部网络:通过防火墙的访问控制和监控功能,保护内部网络免受外部攻击和威胁。

2、数据传输安全:防火墙可以过滤掉不安全的网络请求和数据包,确保数据传输的安全性。

3、访问控制:通过交换机和防火墙的组合使用,实现对网络资源的访问控制,防止未经授权的访问。

4、网络性能优化:通过优化交换机与防火墙的连接配置,提高网络的传输效率和响应速度,提升用户体验。

交换机与防火墙的连接是构建高效网络安全的关键,通过合理选择连接方式、设置配置策略和优化网络性能,可以实现网络安全、稳定和高效的运行,在未来网络发展中,交换机与防火墙的连接方式和技术将不断更新和优化,为网络安全提供更加坚实的基础。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号

还没有评论,来说两句吧...